NetEye: componente essenziale per il Security Operations Center

Durante i miei ultimi progetti ho notato che l’implementazione di un „Security Operations Center“ (SOC) ricopre un ruolo sempre più importante specialmente per i nostri clienti enterprise.

Soprattutto nelle aziende di grandi dimensioni di interesse pubblico, quali banche, fornitori di energia, assicurazioni ecc, il cyberattacco sta acquistando una notevole rilevanza.

Molte aziende si stanno adoperando per prevenire e evitare tali minacce grazie alla realizzazione di un Security Operations Center (Security Operations Center in Wikipedia), il quale ovviamente deve essere adattato alle esigenze individuali per garantire sicurezza ma anche la flessibilità necessaria per poter crescere ed affrontare i cambiamenti del mercato.

La nostra soluzione di Unified Monitoring NetEye supporta l’implementazione di un SOC nelle seguenti aree:

- Continuous Monitoring

- Log Management e Anomaly Detection

- DDoS damage limitation

- Reporting

Diamo un’occhiata alle singole aree:

Continuous Monitoring

Le funzioni base di NetEye, ovvero il monitoraggio standard, comprende: monitoraggio di hardware, servizi e processi (DNS, DHCP, NTP,Active Directory etc.), raccolta di dati sensibili sulle risorse e la minurazione delle performance (CPU, RAM, load, disk usage, file size, etc.).

Log Management e Anomaly Detection

A partire dalla release di NetEye 3.5 abbiamo incorporato nella nostra soluzione anche il Log Management, basato sulla soluzione Elastic Stack. Il modulo raccoglie, indicizza e raggruppa eventi, permette di eseguire ricerce individuali e può reagire in modo automatico a tutti gli eventi (per saperne di più consultate l’articolo „WÜRTHPHOENIX NetEye: Our Elastic Stack Story“)

Abbiamo investito anche parecchio tempo per le anomaly detection e la creazione di avvisi intelligenti.

DDoS damage limitation

Particolarmente interessante è l’uso di NetEye per analizzare i dati dal DDoS Mitigation System (Distributed Denial of Service). I DDoS sono gli attacchi più frequenti e più dannosi siccome intasano i webserver e a volte anche l’intera rete (il più famoso caso di attacco all’infrastruttura DNS di Dyn Vedi l’articolo sul theguardian.com)

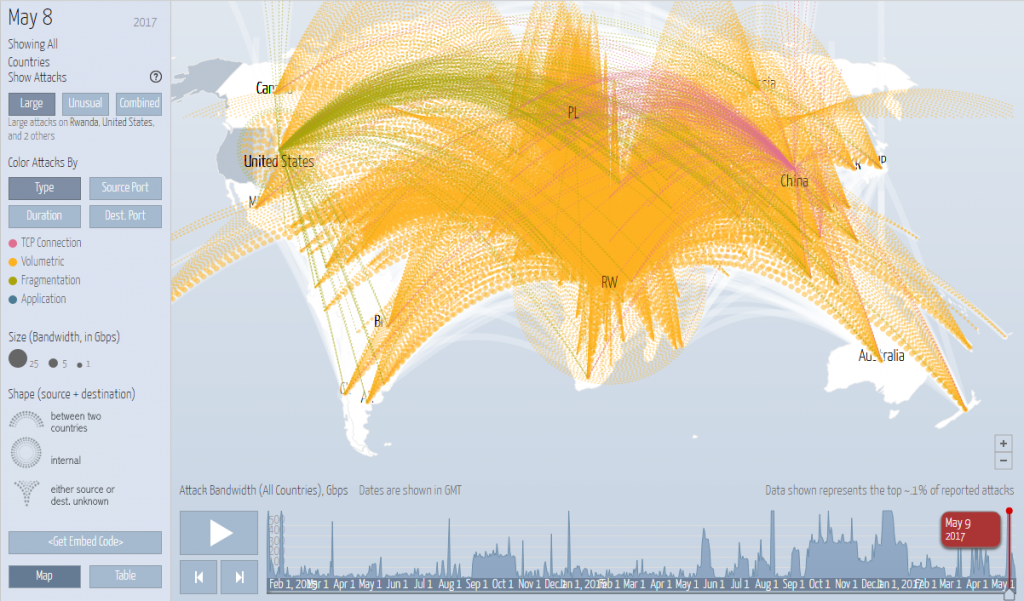

La frequenza degli attacchi è raffigurato nella mappa sottostante, un esempio che risale all’8 Maggio 2017 (potete trovare questa mappa aggiornata giornalmente sul sito http://www.digitalattackmap.com/).

La velocità di indentificazione e di risposta durante un cyberattacco è essenziale per limitarne i danni. Per questo vengono applicati i DDoS Mitigation System. I log raccolti da questi sistemi possono essere inviati a NetEye Log Management che permette di:

- estrarre Log data da diversi livelli dell’infrastruttura IT (applicazioni, web server, database e firewall)

- analizzare i log

- conservare i log

- visualizzare i log su dashboard

In questo modo è possibile analizzare gli attacchi anche in un secondo momento per capire da dove provengono e chi è la causa.

Reporting

Il modulo di reporting di NetEye permette la creazione di singoli report e la pianificazione delle rispettive consegne. Inoltre riporta i Service Level Agreement predefiniti e permette il loro invio tramite email.

Conclusione

I cyberattacchi sono una minaccia reale e per tanto non devono essere sottovalutati: per le grandi aziende diventerà presto necessario realizzare una strategia di sicurezza. NetEye e l’esperienza acquisita dai nostri consulenti in quest’ambito possono supportare le organizzazioni nella realizzazione di nuovi Security Operations Center.