NetEye als zentraler Bestandteil eines Security Operations Centers

Wenn ich in letzter Zeit bei meinen größeren Kunden unterwegs war, wurde (und wird) immer häufiger über das Thema „Security Operations Center“ (kurz: SOC) diskutiert.

Gerade bei großen Unternehmen die im öffentlichen Interesse stehen wie Banken, Energiedienstleister, Versicherungen, usw. wird das Thema „Cyber-Bedrohungen“ immer aktueller. Verstärkt wird dies von der Tatsache, dass einige tatsächlich bereits Opfer von Cyberangriffen geworden sind.

Um Cyber-Bedrohungen vorzubeugen und zu bekämpfen, denken immer mehr Unternehmen daran ein Security Operations Center ins Leben zu rufen. (Security Operations Center auf Wikipedia erklärt)

Natürlich muss ein SOC auf die Bedürfnisse des Unternehmens angepasst werden, gleichzeitig muss es aber auch flexibel genug sein, um Herausforderungen wie schnelles Wachstum und sich stetig ändernde Anforderungen meistern zu können.

Der Einsatz unserer Unified Monitoring Lösung NetEye unterstützt die Umsetzung eines SOCs in den Bereichen:

- kontinuierliche Überwachung

- Log Management mit Anomaly Detection

- DDoS-Schadensbegrenzung

- Reporting

Kurz zu den einzelnen Punkten:

Kontinuierliche Überwachung

Das „normale“ System-Monitoring, also die Überwachung von Hardware, Betriebssystemen, Diensten und Prozessen (DNS, DHCP, NTP, Active Directory usw.), das Sammeln aussagekräftiger Daten zu Ressourcen und die Messung der Systemleistung (CPU, RAM, Load, Plattennutzung, Datengröße usw.) zählen zu den Grundfunktionen von NetEye.

Log Management mit Anomaly Detection

Seit dem Release von NetEye 3.5 verfügt unsere Lösung über ein umfassendes Log Management Modul das auf dem Elastic Stack basiert. Events werden dort gesammelt, indiziert und aggregiert. Individuelle Suchen werden ermöglicht und auf alle Events kann automatisch reagiert werden. (siehe dazu auch „Der Elastic Stack bei WÜRTHPHOENIX NetEye: Warum Log Management?“)

Seit einiger Zeit beschäftigen wir uns auch mit dem Thema Anomaly Detection zur Verbesserung der Alarmqualität.

DDoS-Schadensbegrenzung

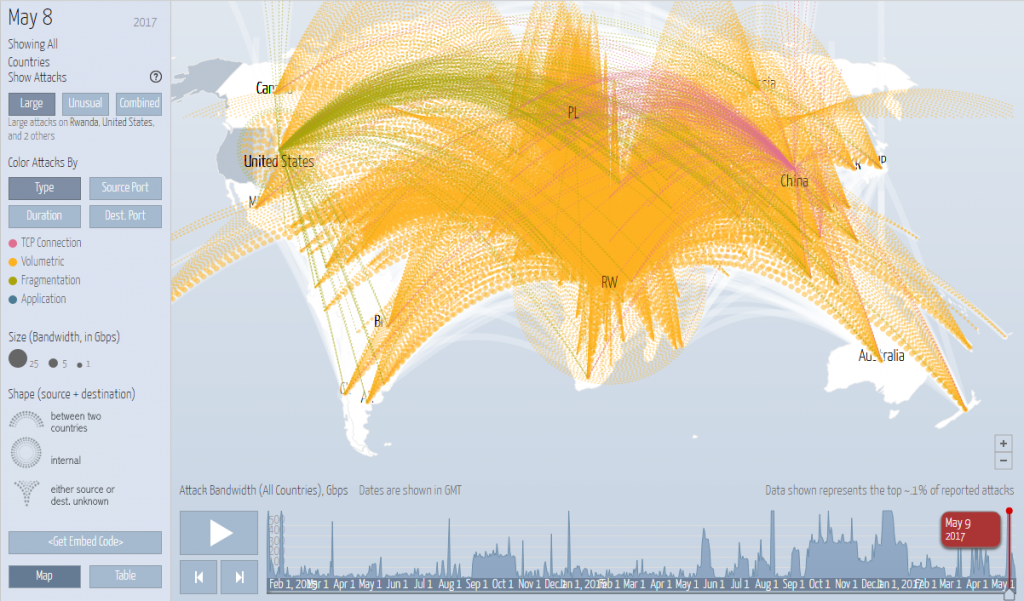

Besonders interessant ist der Einsatz von NetEye auch für die Analyse der Daten des DDoS (Distributed Denial of Service). Mitigation Systems DDoS Attacken zählen heutzutage zu den häufigsten und leider auch zu den auswirkungsstärksten Cyberattacken, da sie Webserver und häufig sogar ganze Netzwerke regelrecht lahmlegen. (Beispiel vom vergangenen Herbst: Angriff auf die DNS-Infrastruktur von Dyn. Zum Artikel auf heise.de)

Die Häufigkeit solcher Angriffe wird auf der untenstehenden Landkarte vom 08. Mai 2017 sichtbar. (Die Webseite http://www.digitalattackmap.com/ stellt diese Grafik kontinuierlich zur Verfügung)

Sobald die Systeme angegriffen werden, ist primär der Faktor Zeit bedeutend. Schnell zu erkennen, dass man angegriffen wird ist ausschlaggebend um den Schaden so gering wie möglich zu halten. Hierfür werden DDoS Mitigation Systeme eingesetzt. Die von diesen Systemen gesammelten Daten (Logs) können an das NetEye Log Management geschickt werden. Die zentrale Logging-Architektur erlaubt:

- Daten (Logs) aus den unterschiedlichen Layern der IT-Landschaft auszulesen (Applikaitonen, Web Server, Datenbanken, Firewalls)

- Diese zu parsen damit sie einfacher analysiert werden können

- Sie abzulegen

- und auf Dashboards zu visualisieren

Dadurch können Angriffe auch noch zu einem späteren Zeitpunkt analysiert werden, um herauszufinden woher und von wem diese stammen.

Reporting

Das in NetEye integrierte Reporting Modul ermöglicht die Erstellung individueller Reports und bietet eine Funktionalität zur automatischen Verteilung per E-Mail.

Fazit

Cyber-Angriffe sind eine reale Bedrohung und sollten auf keinen Fall unterschätz oder auf die leichte Schulter genommen werden. Die Einrichtung eines Security Operations Center wird für viele Unternehmen Realität werden. NetEye und wir als erfahrene Berater können sie dabei in einigen wichtigen Punkten unterstützen.