In passato sono già state anticipate notizie sulla nuova legge che riguarda la protezione dei dati personali all’interno di reti IT. Con questo articolo vorrei illustrare le funzionalità richieste da questa normativa e spiegare l’implementazione di essi dentro il modulo di login auditing di NetEye.

Come da introduzione al testo della normativa di questo articolo, il sistema di auditing deve essere in grado di raccogliere tutte le informazioni di autenticazione verso un server e servizio che contiene dati sensibili e personali. Tra questi ci sono servizi di Email, banche dati, file server, etc.

La comunicazione degli eventi di autenticazione avviene tramite protocollo syslog, utilizzato in modo nativo già all’interno e tra sistemi Linux. Il syslog server “rsyslog” diventa anche l’applicazione server per gestire la raccolta e l’interpretazione dei pacchetti syslog dei vari client. L’attivazione su sistemi Microsoft avviene tramite l’agent “Snare”, sviluppato all’interno di un progetto open source dedicato alla comunicazione di eventi e attacchi verso sistemi. Partendo dalle possibilità di controllare le code degli eventi dei sistemi Microsoft si può anche estendere le possibilità di controllo verso altri servizi, per es. un SQL Server, come descritto in questo articolo.

Al di fuori dei sistemi Microsoft e Linux/Unix è possibile utilizzare agenti dedicati per piattaforme Sun Solaris, iServer IBM, AIX etc.

Per corrispondere alla normativa che prevede che i log raccolti nell’archivio centrale del NetEye server devono essere archiviati per almeno 6 mesi e non devono essere modificati, si provvede di proteggere i log ricevuti da firma digitale. Questa signature viene creata tramite crittografia assimetrica ( implementazione PGP ) utilizzando gli algorithmi di RSA o DSA.

La crittografia PGP è oggi una dei sistemi di crittografia più diffusa e sicura disponibile per l’utilizzo civile e viene usata per generare firme digitali (signatures) dai file di log identificabili con il contenuto e l’ora di creazione dal file di log archiviato. Ogni modifica forzata del file e la rigenerazione delle segnature lascerebbero tracce indicando l’avvenuta manipolazione del file di log!

SyslogView console in NetEye

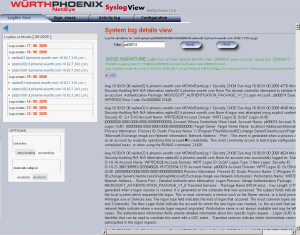

Per il controllo e la visione dei log raccolti sul server NetEye è stato realizzato un modulo dedicato che permette all’amministratore del NetEye log server di visionare controllare i contenuti e l’integrità dei protocolli log raccolti.

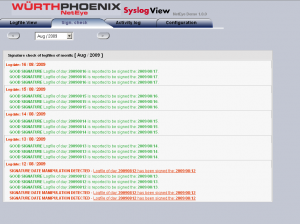

La console di controllo raggruppa i file di log per data e di seguito per server / servizio controllato. L’accesso avviene direttamente dalla console web, dalla quale è possibile anche applicare filtri di ricerca sui contenuti.

Una seconda funzione esegue un controllo online per controllare l’integrità’ dei log archiviati. Il controllo comprende un check sul timestamp del file di log dell’ultima modifica avvenuta e protocollata dal sistema. Un secondo controllo verificare che la firma digitale corrisponda ancora allo stesso valore della firma originale ( e quindi garantisce ancora una volta che si tratta del file originale ) e in successivo che l’interno della firma digitale riporta la data di creazione originale.

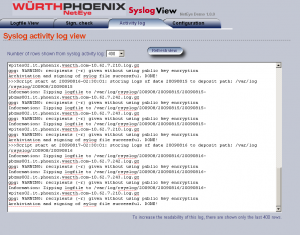

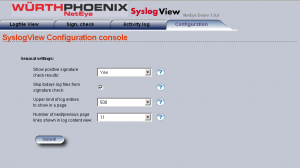

Altre view di controllo sono la visione del log del Syslog server stesso: Attività di archiviazione e realizzazione delle firma digitale giornaliera, così come la possibilità di accedere a determinate configurazioni.